Testy penetrecyjne

Testy penetracyjne to kontrolowany atak symulowany na infrastrukturę IT, którego celem jest wykrycie luk i podatności w systemach, zanim zrobią to cyberprzestępcy.

Testy systemów informatycznych

Sprawdź odporność swojego systemu IT

Testy penetracyjne to zweryfikowanie przez niezależnych specjalistów, czy Twój system jest bezpieczny. Bierzemy na celownik Twoje systemy, firewall, serwery, stacje użytkowników i prowadzimy testy konfiguracji, sprawdzamy czy systemy nie posiadają znanych podatności, które można wyeliminować, czy są odpowiednio skonfigurowane, czy są aktualne. Zawsze wyniki takich testów zadziwiają administratorów IT, bo na ile rzeczy w systemie IT nie zwrócili uwagi.

Testy penetrecyjne

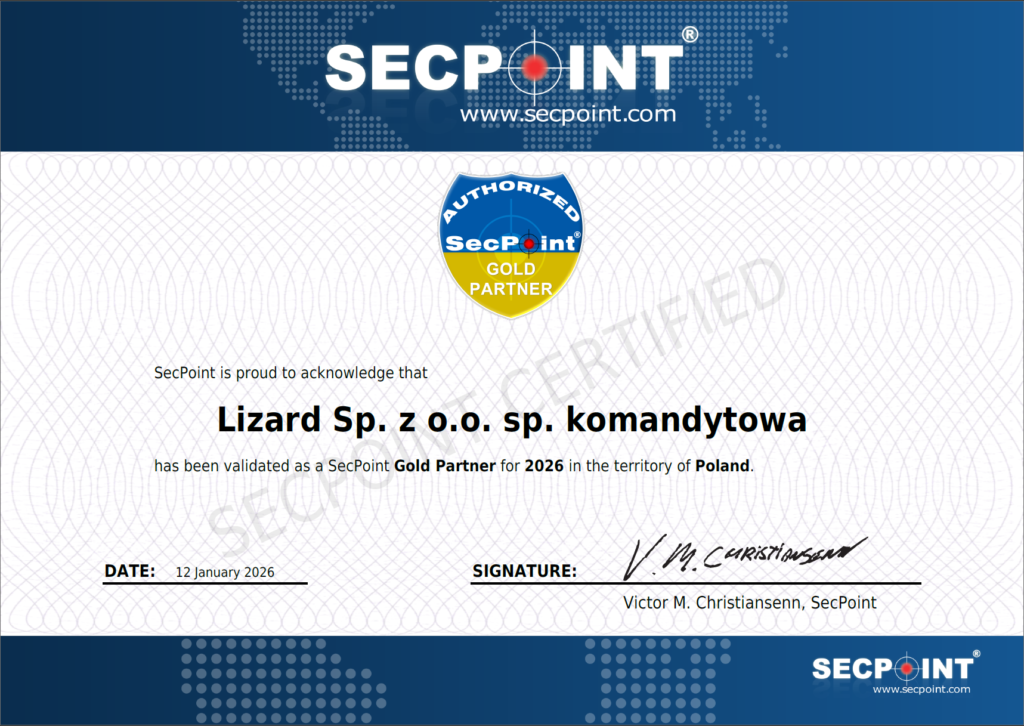

Certyfikat partnera SecPoint

Partnerstwo, które napędza rozwój

Działamy zgodnie ze standardami ISO/IEC 27001

Obsługa IT

Dzięki specjalizacji w wielu dziedzinach IT możemy profesjonalnie zająć się kompleksową obsługą IT Twojej firmy. Skontaktuj się z nami, doradzimy Ci, co możemy wspólnie zrobić.

Outsourcing IT

To idealne rozwiązanie dla małych i średnich przedsiębiorstw. Zdalna obsługa danego projektu daje jakość usług przy optymalnych kosztach.

Usługi IT

Zajmujemy się projektowaniem, wdrażaniem i utrzymaniem systemów IT. Ofertujemy usługi chmurowe i sieciowe dla małych, średnich i dużych przedsiębiorstw.

Helpdesk IT

Sprawna naprawa błędów informatycznych, dostęp do oprogramowania w ramach outsourcingu, dostęp do specjalistów od systemów IT czy sieci komputerowych.

Bazy danych

Dane to jedna z najistotniejszych wartości w wielu firmach. Administrując bazy danych dbamy o bezpieczeństwo Twojego biznesu.

Bezpieczeństwo IT

Jako Eksperci od cyberbezpieczeństwa IT, pomożemy w zabezpieczeniu systemów i sieci w Twojej firmie od firewall po politykę backup dla Twoich danych.

Najlepsi specjaliści IT dla Twojej firmy

Łączymy siły, by Twój zespół działał

Postaw na Lizard! W naszej firmie it oferujemy elastyczne pakiety obsługi informatycznej dopasowane do Twoich potrzeb, pakiety Basic, Basic Plus, Professional, Expert. Sprawdź wszystkie pakiety.

Audyt IT

Podczas audytu informatycznego sprawdzamy, czy dany system informatyczny i związane z nim zasoby są właściwie chronione.

Testy penetrecyjne

Pytania i odpowiedzi

Na czym polegają testy penetracyjne?

Audyt bezpieczeństwa systemów , urządzeń i Aplikacji IT to kompleksowe zabranie informacji i ocena stanu bezpieczeństwa.

Audyt polega na :

– zapoznaniu się i ocenie dokumentacji systemu IT ( dokumentacja systemów IT, dokumentacja powykonawcza, aktualność dokumentacji, Procedury , Instrukcje, Polityki w tym polityka bezpieczeństwa i polityka RODO)

-zapoznanie się o ocena kompletności oraz aktualności inwentaryzacji wszelkich systemów IT

– Zapoznanie się i ocena materiałów i systemów dotyczących dostępów, kont, haseł

– weryfikacja stanu aktualności systemów , urządzeń , aplikacji IT

– weryfikacja i analiza systemów typu UTM, Firewall

– weryfikacja i analiza systemów typu End Point Protection (kiedyś Antywirus)

– waryfikacja i analiza stanu usług chmurowych typu Microsoft365, Azure, AWS, GCP i inne

– weryfikacja i analiza standaryzacji obiektów w sieci (stacje robocze, urządzenia mobilne itp.)

– weryfikacja zabezpieczeń fizycznych oraz warunków pracy dla serwerowni, punktów dystrybucyjnych

– weryfikacji stanu okablowania i krosowania połączeń

– weryfikacja kontraktów serwisowych i maitenanse dla systemów, urządzeń i aplikacji IT

– weryfikacja rozwiązań i konfiguracji WiFI

– NA DODATKOWE ŻYCZENIE : wykonanie testów penetracyjnych wskazanych przez klienta systemów , urządzeń , aplikacji , stron www i innych zasobów, za pomocą wyspecjalizowanej aplikacji licencjonowanej na każdy pojedynczy adres IP w

NA DODATKOWE ŻYCZENIE : analiza licencjonowania produktów IT

NA DODATKOWE ŻYCZENIE : przeprowadzenie scanowania wskazanych urządzeń w celu dokładnej weryfikacji parametrów technicznych

NA DODATKOWE ŻYCZENIE : wykonanie wdrożenia systemu do inwentaryzacji LANSweeper

NA DODATKOWE ŻYCZENIE : Wykonanie dokumentacji, instrukcji, procedurCzy znalezione podatności i zagrożenia są usuwane?

Przedstawimy raport, w którym wymienimy wszystkie zdobyte informacje na temat odkrytych w Twoim systemie podatności i błędów konfiguracyjnych. Zakładamy, że błędy te zostaną usunięte przez Twoje IT. Jeśli jednak będziesz chciał w ramach innych oferowanych przez nas usług możemy także zająć się administracją i aktualizacją Twoich systemów IT.

W celu realizacji audytu musi odbyć się przynajmniej jedna wizyta lokalna (8 godzin) resztę prac w zależności od złożoności systemu i możliwości technicznych prowadzimy zdalnie. Opracowanie wyników będzie realizowane przez 7 dni roboczych.

Platforma Microsoft, w tym Microsoft 365, jest zbudowana z myślą o zapewnieniu wysokiego poziomu niezawodności. Jak podaje firma Microsoft, usługi M365 są dostępne przez 99.9% czasu, co więcej Microsoft deklaruje gwarancję finansową.

Jakie będą wyniki pen testów?

Wyniki prac będą przedstawione w formie dokumentu po audytowego oraz jeśli będzie taka potrzeba przygotujemy prezentacje dla Zarządu.

Wyniki prac będą obejmowały opis stanu faktycznego bezpieczeństwa systemu oraz wskazówki dotyczące usunięcia wskazanych wad, błędów i innych występujących problemów.

W przypadku wykonania testów penetracyjnych zostanie załączony wynik tych testów , ze wskazaniem sposobu usunięcia podatności . Dodatkowo Lizard przestawi koncepcję aktualizacji systemu i jego monitorowania pod względem bezpieczeństwa okresowego scanowania i opieki nad systemem wraz z interpretacją zdarzeń, jakie w nim występują.

Wyniki prac będą zawierały także propozycje technologii , które Klient może użyć lub zlecić ich wykonanie i wykorzystanie do modernizacji lub wykonania migracji swoich systemów.